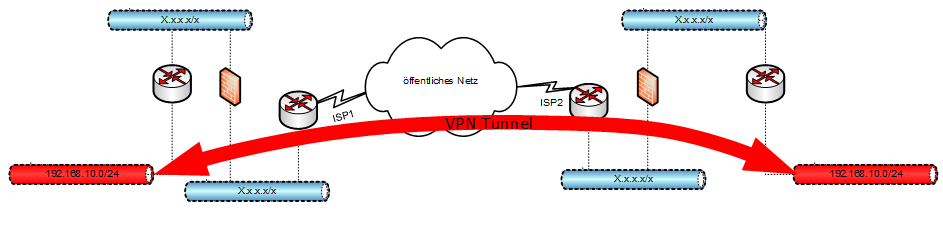

Ein altbekanntes Problem. Zu vernetzen sind zwei Standorte, welche den selben IP Range nutzen:

The Problem:

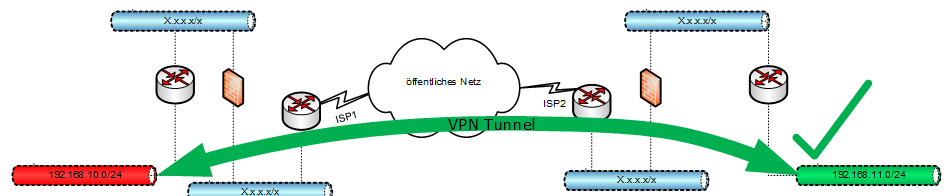

The nice and and „easy“ way:

Einer der Standorte wechselt seinen IP Range

„Easy“ sei hier man bewusst in Hochkommas gestellt, denn ich spreche lediglich aus der Sicht eines Network Engineers, mir ist jedoch bewusst, dass ein Wechsel eines bestehenden IP Ranges aus Client/Server Sicht sehr umständlich sein kann. Niemand wechselt wohl gerne die IP eines DC’s.

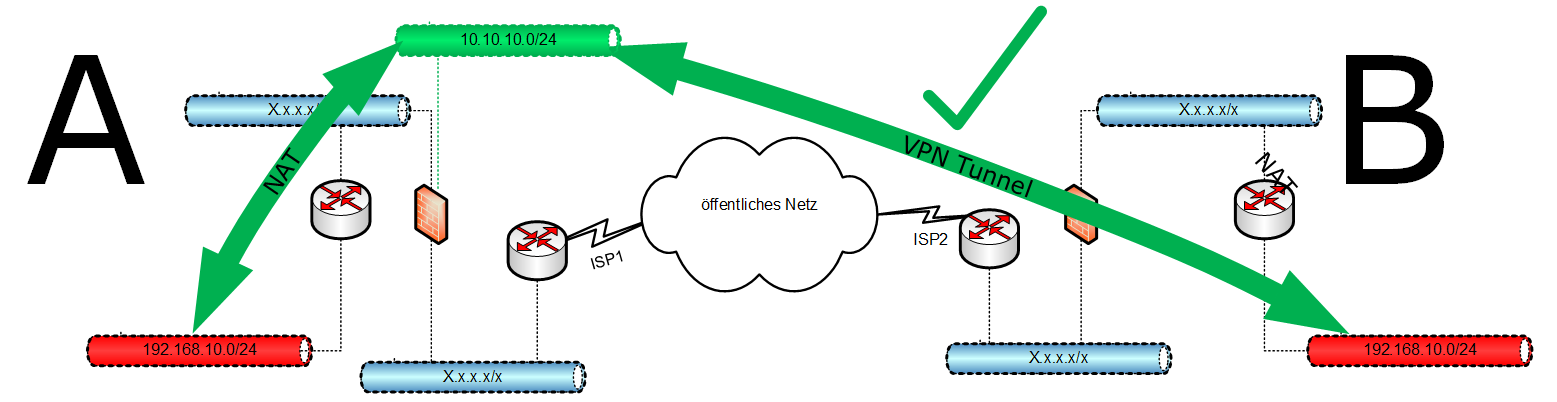

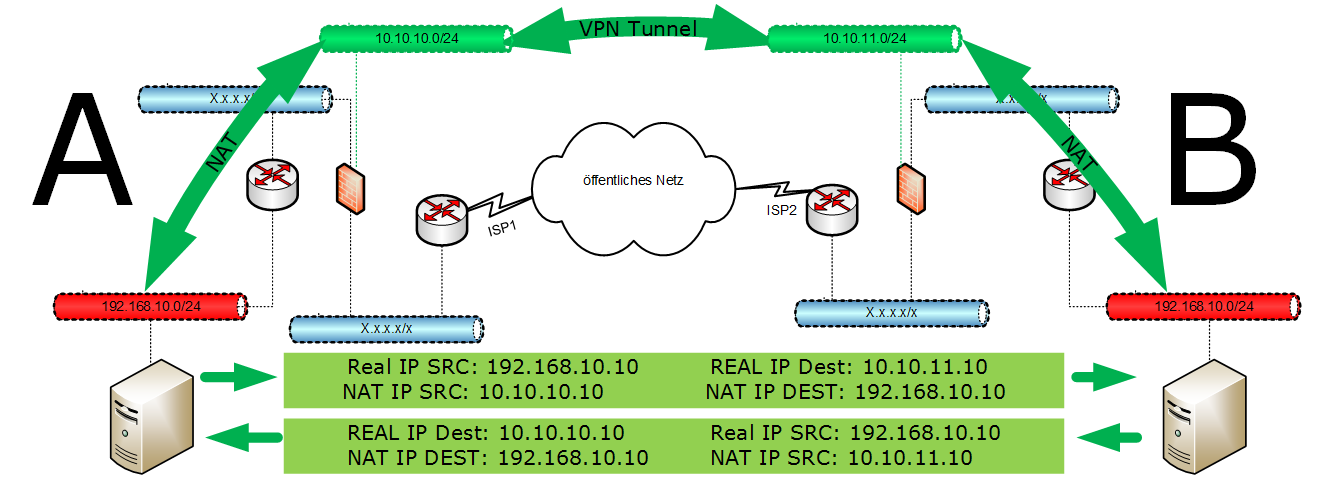

Solution 2 – The NAT Way

Einer oder beide Standorte gaukeln dem anderen einen fiktiven IP Range vor.

Die beiden Varianten im im Detail:

Simple NAT (unidirektional):

Die Firewall auf Seite A richtet ein NAT ein, welches die das Netz 192.168.10.0/24 in 10.10.10.0/24 übersetzt, der Tunnel wird somit folgendermassen aufgebaut:

(192.168.10.0/24) 10.10.10.0/24192.168.10.0/24

Das Problem ist allerdings nicht ganz gelöst. Traffic kann nur auf eine Seite iniziert werden.

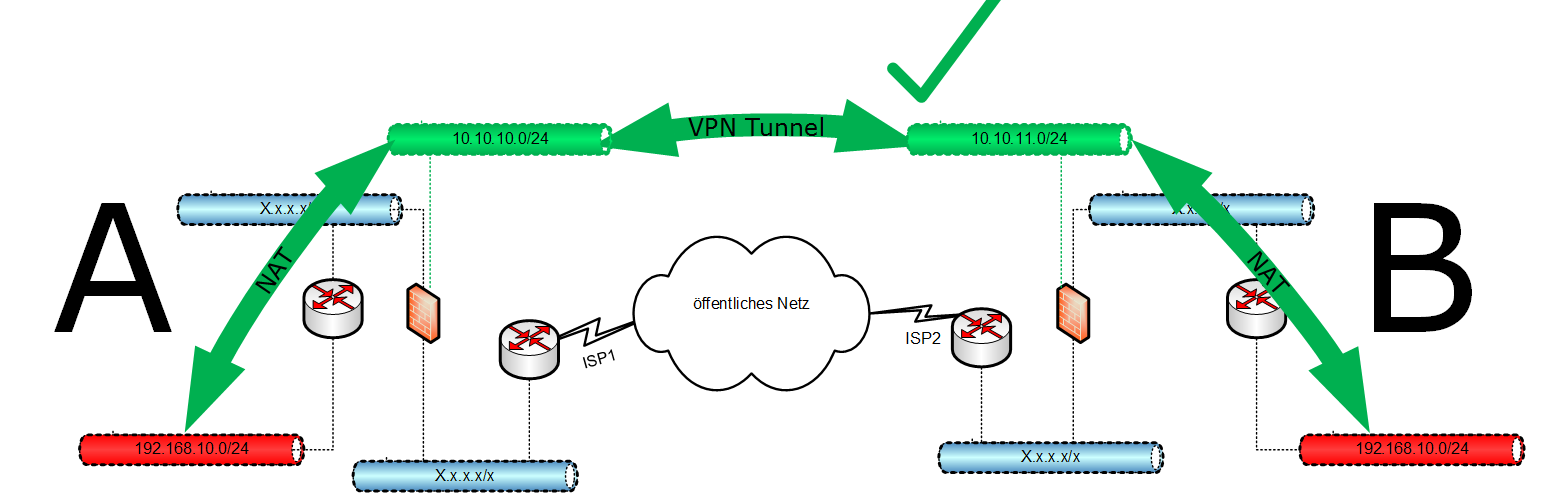

Double NAT (Bidirektional):

Double NAT ist der beste, wenn auch aufwändigste Weg. Hier gaukeln beide Firewalls dem gegenüber einen fiktiven IP Range vor.

(192.168.10.0/24) 10.10.10.0/2410.10.11.0/24 (192.168.10.0/24)

Gerne möchte ich an dieser stelle auf einen guten Artikel eines anderen Blogs verweisen, der mit diesem Thema noch etwas tiefer ins Detail geht (Konfiguration auf einer ASA):

http://www.packetu.com/2012/01/02/asa-vpn-with-address-overlap/#eighttwo

Download als PDF File

Download als PDF File