Für SNMPv3 brauchst man drei Elemente “Gruppe”, “User” und eine “View”. Die View ist quasi nochmals ein Filter, welche MIBs verfügbar gemacht werden. Oft reicht es dort “iso” rein zu machen, was soviel heisst wie “alle MIB”, man kann ja via ACL einschränken, wer überhaupt verbinden darf. Nachfolgend ein paar Beispiele

Beispiel mit Verweis auf eine ACL

snmp-server group SNMPV3_GROUP v3 auth access SNMP_ACL

snmp-server user NEDI_SNMPV3_USER SNMPV3_GROUP v3 auth SHA SNMPv3_SHA_KEY priv aes 256 SNMPV3_AES_KEY

snmp-server user CACTI_SNMPV3_USER SNMPV3_GROUP v3 auth SHA SNMPv3_SHA_KEY priv aes 256 SNMPV3_AES_KEY

snmp-server user PRIME_SNMPV3_USER SNMPV3_GROUP v3 auth SHA SNMPv3_SHA_KEY priv aes 256 SNMPV3_AES_KEY

snmp-server user ISE_SNMPV3_USER SNMPV3_GROUP v3 auth SHA SNMPv3_SHA_KEY priv aes 256 SNMPV3_AES_KEY

snmp-server view SNMPV3_VIEW iso included

Die ACL ziehst du auf der Gruppe oder dem User an. Ums nicht unnötig zu verkomplizieren, würd ichs jeweils auf der Gruppe anziehen und nicht auf dem User. Theoretisch kann man sogar auf User und Group Level machen.

Beispiel ohne ACL mit nur einem User

snmp-server group NEDI_SNMPV3_GROUP v3 auth

snmp-server user NEDI_SNMPV3_USER NEDI_SNMPV3_GROUP v3 auth SHA SNMPv3_SHA_KEY priv aes 256 SNMPV3_AES_KEY

snmp-server view SNMPV3_VIEW iso included

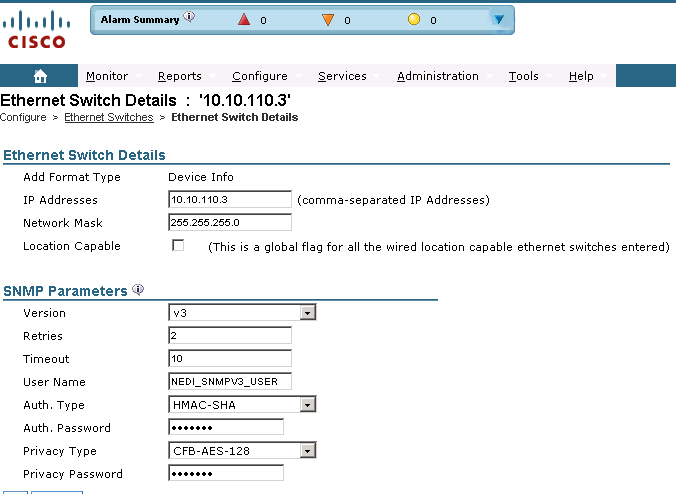

Sollte das Management kein SHA/AES256 unterstützen, kannst du die Verschlüsselung auch runterschrauben:

snmp-server group NEDI_SNMPV3_GROUP v3 auth

snmp-server user NEDI_SNMPV3_USER NEDI_SNMPV3_GROUP v3 auth SHA SNMPv3_SHA_KEY priv aes 128 SNMPV3_AES_KEY

snmp-server view SNMPV3_VIEW iso included

Der Key wäre in den Beispielen jeweils: SNMPv3_SHA_KEY

Under zur Verschlüsselung wird verwendet: SNMPV3_AES_KEY

Beispiel anhand WCS:

Download als PDF File

Download als PDF File